NIST updatet Cybersecurity Framework: Waarom en wat is nieuw?

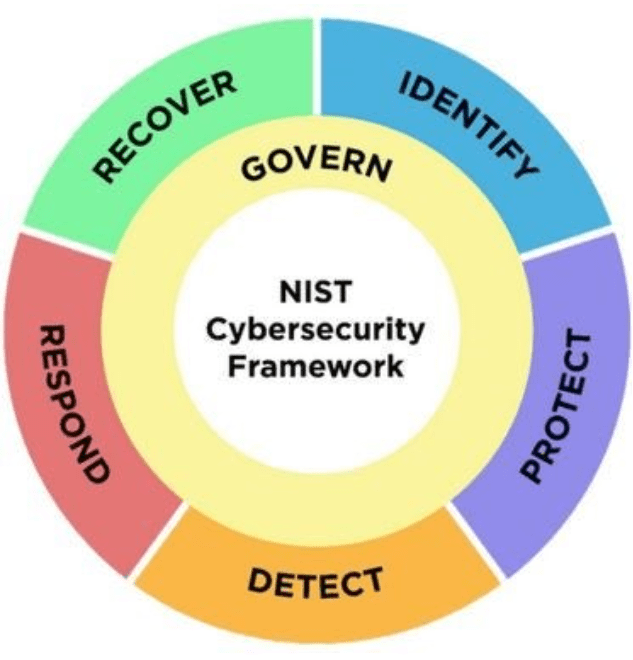

Het framework bestaat uit een breed erkende set van richtlijnen, normen en best practices voor het beheren van cybersecurity risico's.

Het NIST, National Institute of Standards and Technology, heeft zijn Cybersecurity Framework (CSF) bijgewerkt naar versie 2.0. Het framework bestaat uit een breed erkende set van richtlijnen, normen en best practices voor het beheren van cybersecurity risico’s. De update van het framework (26 februari 2024) zorgt voor de meest significante update sinds de initiële release in 2014.

Geschreven door: Jacco Wildeman

Bekijk gratis ons webinar over NIS2

Waarom een update?

Het NIST Cybersecurity Framework 2.0 houdt rekening met diverse essentiële factoren en evoluerende behoeften binnen het cybersecurity landschap:

Opkomend dreigingslandschap: Het cybersecurity landschap is voortdurend in ontwikkeling, met regelmatig nieuwe bedreigingen, aanvalsvectoren en kwetsbaarheden die opduiken. CSF 2.0 integreert inzichten uit recente cybersecurity incidenten en threat intelligence om ervoor te zorgen dat organisaties de nodige begeleiding hebben om effectief opkomende bedreigingen aan te pakken.

Feedback en inbreng van belanghebbenden: CSF 2.0 weerspiegelt feedback en inbreng van een breed scala van belanghebbenden, waaronder overheidsinstanties, industriële partners, cybersecurity experts en de academische wereld. Deze input hielp bij het identificeren van verbeterpunten en verfijnde het framework om beter aan de behoeften van organisaties in verschillende sectoren te voldoen.

Vooruitgang in technologie: Technologie ontwikkelt zich continu, met nieuwe mogelijkheden en uitdagingen voor cybersecurity als gevolg. CSF 2.0 speelt in op recente ontwikkelingen op het gebied van cloud computing, Internet of Things (IoT), kunstmatige intelligentie (AI) en machine learning (ML). Het helpt organisaties effectief de cybersecurity risico’s aan te pakken die samenhangen met deze technologieën.

Lees verder onder de afbeelding van het framework

Wat is veranderd?

De belangrijkste veranderingen in CSF 2.0 zijn onder andere:

Framework Integratie: Meer nadruk op de integratie met andere frameworks, normen en best practices. Deze integratie stelt organisaties in staat om bestaande investeringen in cybersecurity te benutten en een integrale aanpak voor het beheren van cybersecurity risico’s te adopteren.

Supply Chain Risk Management: Meer aandacht voor het beheer van risico’s in de leveringsketen. Leveringsketens zijn tegenwoordig sterk met elkaar verbonden en dat zorgt ervoor dat cyberdreigingen zich gemakkelijk kunnen verspreiden. Het framework biedt richtlijnen voor het beoordelen en mitigeren van risico’s in de leveringsketen.

Access Control and Identity Management: Uitgebreide richtlijnen voor toegangscontrole en identiteitsbeheer, met nadruk op het belang van het beheren van gebruikerstoegangsrechten en het authenticeren van gebruikersidentiteiten om ongeautoriseerde toegang tot systemen en gegevens te voorkomen.

Threat Hunting and Detection: Verbeterde richtlijnen voor het opsporen en detecteren van dreigingen, met de nadruk op het belang van proactieve detectie- en responsstrategieën om cyberdreigingen tijdig te identificeren en te mitigeren.

Privacy and Data Protection: Een verhoogde nadruk op overwegingen omtrent privacy en gegevensbescherming, waardoor het framework beter aansluit bij privacyregelgeving en -normen zoals de Algemene Verordening Gegevensbescherming (AVG) van de EU en de California Consumer Privacy Act (CCPA).

Measuring and Improving Cybersecurity Maturity: Verbeterde richtlijnen voor het meten en verbeteren van de cybersecurity volwassenheid, die organisaties helpen hun huidige cybersecurity status te beoordelen en een routekaart voor continue verbetering te ontwikkelen.

Resource Tiering: Introduceert een methode om middelen voor cybersecurity te rangschikken en toe te wijzen, afhankelijk van hoe belangrijk de systemen en gegevens van een organisatie zijn.

Bekijk gratis ons webinar over NIS2

Top-down benadering

CSF 2.0 introduceert een aantal interessante aspecten, waaronder een nieuwe functie voor governance. Dit is de meest in het oog springende verandering in CSF 2.0. Het weerspiegelt een groeiende focus binnen de cybersecurity gemeenschap op een top-down benadering voor risicobeheer. Dit legt meer verantwoordelijkheid bij het hoger management om het proces van cybersecurity risicobeheer op zich te nemen.

Deze top-down benadering is ook terug te zien in de controlevereisten van de recent uitgebrachte DORA- en NIS2-regelgeving. Dit is een welkome toevoeging aan het framework, die de nadruk legt op het belang van betrokkenheid van het hoger management bij alle aspecten van het beheer van cybersecurity risico’s.

De “Governance”-functie zal zich richten op de volgende controlecategorieën:

- Organisatorische Context

- Risk Management strategie

- Cybersecurity Supply Chain Risk Management

- Rollen, Verantwoordelijkheden en Bevoegdheden

- Beleid, Processen en Procedures

- Toezicht