Dit is hoe hackers ook jouw bedrijf (kunnen) binnendringen

4 manieren hoe cybercriminelen binnendringen, maar vooral ook bruikbare informatie aan wat je tegen de steeds creatievere cybercriminelen kunt doen.

Voordat we ‘de manieren waarop’ vertellen eerst een waarschuwing vooraf: beveiligingsmaatregelen moeten regelmatig gecontroleerd, geüpdatet en verbeterd worden. Dat komt omdat cybercriminelen steeds slimmer worden en onderling samenwerken als wereldwijd opererende criminele organisaties. Je bent dus nooit ‘klaar’. Wij ook niet, maar continu verbeteren dat doen we wel…

Onderstaand hebben we vier bekende manieren beschreven hoe hackers binnendringen en een antwoord gegeven hoe we samen extra bescherming kunnen bieden:

1: phishing aanvallen

Dat is de e-mail, maar ook het WhatsApp bericht, waar gebruikers op klikken omdat ze denken dat het afkomstig is van een legitieme bron, zoals een bank, softwarebedrijf of social media platform. Via een kwaadaardige link worden persoonlijke-, klant-, of bedrijfsgegevens afhandig gemaakt.

Hoe we helpen om phishing te voorkomen?

- Door het trainen van personeel, waarin we praktijkvoorbeelden gebruiken.

- Met behulp van test phishing: we sturen een onschadelijk nepbericht naar gebruikers om te zien of ze reageren en hoe, maar vooral ook wie.

- Het beperken van de toegang van e-mailgegevens, bijvoorbeeld op het gebied van financiële gegevens.

- En tot slot: door middel van warroom-sessies, die we organiseren.

2: malware

Dat is malafide software die computersystemen verstoord, waarmee gevoelige informatie verzameld wordt of toegang tot bedrijfssystemen. Het kan bijvoorbeeld als ‘trojan horse’ binnendringen omdat een gebruiker een programma of app installeert zonder te beseffen dat daar een virus in verborgen is.

Wat kunnen we doen om malware tegen te gaan?

- Door het toepassen van up-to-date antivirusprogramma’s.

- Met behulp van up-to-date patches en softwarupdates.

- Door firewallmanagement toe te passen.

- Malware wordt ook tegengegaan door gebruik te maken van onze Cloud Security Services, zoals Managed XDR, IBI, Security Device beheer en Managed Firewalls. Lees er hier alles over.

3: social hacktechnieken

Deze vorm is nog enger. Het valt te vergelijken met deepfake-video’s die nepnieuws verspreiden. De hacker verzamelt gegevens op de manier waarop iemand communiceert of zich uitspreekt. Bijvoorbeeld de CFO van een grote organisatie. Het bericht aan een administratief medewerker om een grote som geld over te maken leek zo echt. Weg geld. “Sorry ik dacht dat jij het was…”

Het voorkomen van social hackaanvallen

Ook hier helpt het om medewerkers bewust te maken en te trainen en leveren de warroom-sessies een waardevolle bijdrage. Daarnaast kunnen limieten gesteld worden op het doen van grote transacties en nog duidelijker controleprotocollen (autorisaties) worden ingesteld.

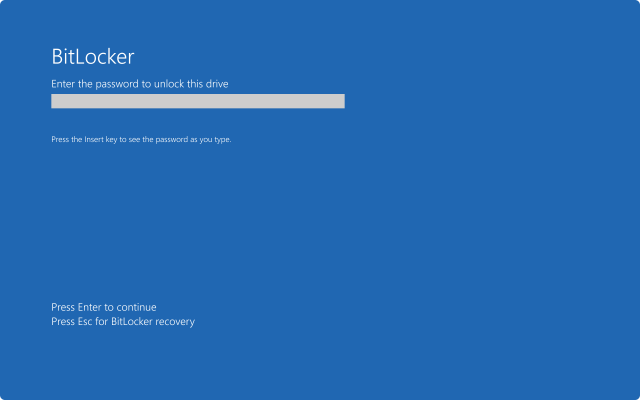

4: de brute-force attack

Dat is een manier waarbij cybercriminelen geautomatiseerd en systematisch wachtwoorden en encryptiesleutels uitproberen. Hoe sneller en intelligenter digitale technieken worden, hoe eerder de juiste digitale sleutel gevonden is: “Yes, gelukt!” wordt steeds gemakkelijker.

Brute-force attack aanvallen tegengaan

Overal MFA, multifactorauthenticatie, toepassen is daar het eerste logische antwoord op. Daarnaast zullen er op alle plekken complexere wachtwoorden moeten worden ingesteld. Ook dat is onderdeel van IBI en wordt verteld tijdens onze warroom-sessies.

Creatieve cybercriminelen

Alles wat met het internet verbonden is, kan een doelwit zijn. Een ziekenhuis moest een grote som ransomware (losgeld) betalen, omdat een hacker binnendrong via de Windows computer van een zuurstofpomp. De computer had geen recente update gekregen. Er zijn gokkasten in casino’s leeggehaald, omdat de camera’s gehacked werden en deze criminelen precies wisten waar de beveiligingsmedewerkers stonden. Cybercriminaliteit kan ook grote maatschappelijke gevolgen hebben. Zo werd in 2021 een Amerikaanse oliepijplijnexpoitant getroffen door een ransomware aanval. Het resultaat: brandstoftekorten en daardoor hogere brandstofprijzen.

Bij twijfel over de eigen digitale veiligheid…

Altijd contact opnemen!