10 voordelen van een managed threat detection oplossing

Cyberdreigingen in het digitale landschap nemen toe en worden steeds geavanceerder.

Cyberdreigingen in het digitale landschap nemen toe en worden steeds geavanceerder. Ondertussen evolueren de beveiligingseisen om jouw digitale activa te beschermen. Helaas kan geen enkele oplossing elke bedreiging tegenhouden.

Paul Hogan, Chief Strategy en Innovation Officer bij Ekco, legt uit waarom het voor bedrijven belangrijk is om de middelen te hebben om bedreigingen die zich een weg banen door jouw eerste beveiligingslaag op te sporen en erop te reageren.

XDR – De evolutie van SOC en SIEM

Van oudsher waren tools voor threat detection duur en complex om te implementeren en waren ze voorbehouden aan enterprise organisaties. Criminelen maken echter geen onderscheid meer tussen organisaties, waardoor ook andere bedrijven gevaar lopen. Daardoor zien we dat threat detection oplossingen populairder worden op allerlei werkplekken.

Traditioneel aangeduid als een SIEM oplossing (Security Information and Event Management), beheerd vanuit een SOC (Security Operations Center), is de algemene term voor deze dienst voor threat detection nu XDR (Extended Detection and Response). Een populaire manier om een dergelijke oplossing te implementeren is dit te doen als een beheerde dienst. Dit blog schetst enkele van de voordelen van een dergelijke aanpak.

1. Gebeurteniscorrelatie en -analyse

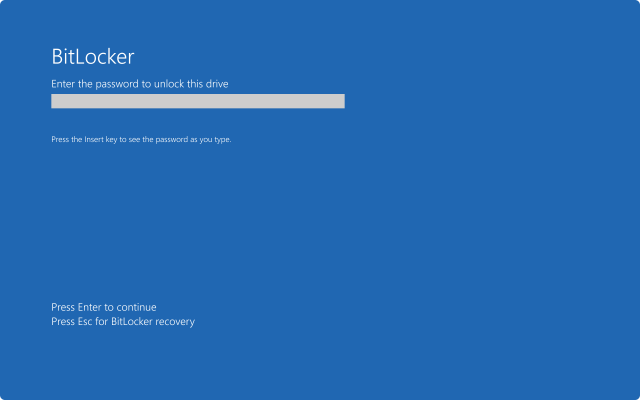

Elke inlog, wachtwoordreset en activiteit op jouw netwerkt creëert een log die kan wijzen op een potentiële bedreiging. Maar hoe volg je deze gebeurtenissen, hoe begrijp je welke gebeurtenissen normaal zijn, welke abnormaal en welke abnormale activiteiten een bedreiging vormen voor jouw beveiliging?

Een intelligente en beheerde oplossing analyseert gegevens over netwerken, endpoints, bedrijfsmiddelen, gebruikers, risico’s en bedreigingen om bekende en onbekende bedreigingen aan het licht te brengen. De beste oplossingen maken gebruik van kunstmatige intelligentie om gerelateerde activiteiten in de kill chain te identificeren en te volgen en bieden vanaf één scherm een volledig overzicht van een potentieel incident.

2. Threat intelligence

De beste platforms voor het opsporen van bedreigingen, of ze nu beheerd worden of op zichzelf staan, maken gebruik van machine learning en AI om activiteiten in meerdere gegevensbronnen te analyseren en te correleren. Deze kunnen logs, events, netwerkstromen, gebruikersactiviteit, informatie over kwetsbaarheden en bedreigingsinformatie omvatten om bekende en onbekende bedreigingen te identificeren.

Het voordeel van een AI-gestuurde aanpak is dat het aantal waarschuwingen dat een analist moet beheren, wordt verminderd en dat door activiteiten op een logische manier te groeperen, bedreigingen kunnen worden geïdentificeerd terwijl ze zich door jouw omgeving verplaatsen.

Onze Managed XDR oplossing maakt bijvoorbeeld gebruik van het IBM Security QRadar platform. Dit kan op een intelligente wijze verschillende soorten gegevens uit een groot aantal bronnen correleren en analyseren, waaronder:

- Endpoint gegevens

- Netwerkactiviteit

- Gegevens over kwetsbaarheid

- Cloud activiteit

- Gebruikers- en identiteitsgegevens

- Applicatiegegevens

- Informatie over bedreigingen

- Gegevens over containeractiviteiten

3. Analytics

Onze beheerde oplossing, die gebruikmaakt van een combinatie van AI en menselijke expertise, kan true positives beheren en identificeren en false positives negeren, zodat we het verschil kunnen zien tussen een echte bedreiging en een gewone gebeurtenis/log.

4. Real-time alerts – 24×7 monitoring

Cybercriminelen bevinden zich overal ter wereld en blijven buiten jouw normale kantooruren zoeken naar manieren om jouw omgeving binnen te dringen. Het landschap van cyberdreigingen is een ecosysteem dat altijd actief is en jij moet ervoor zorgen dat jouw threat detection capaciteiten actief zijn wanneer de hackers dat zijn. Maandag tot vrijdag van 9 tot 5 is niet voldoende.

Over de technologie beschikken is één ding, maar je hebt ook de mensen nodig die deze technologie kennen. Een betrouwbare provider vinden die met jou kan praten in jouw taal en die jouw beveiliging voortdurend bewaakt, is de beste manier om gemoedsrust te krijgen.

5. Dashboards & reporting

Het meten van het succes van jouw beveiliging kan moeilijk zijn. Stakeholders een rapport laten zien dat kan kwantificeren en uitleggen wat er gebeurt met jouw threat detection is een geweldige manier om de beveiligingsuitgaven te valideren. Daarnaast kan het je echt inzicht geven in de activiteit op jouw infrastructuur en je helpen de activiteit op jouw endpoints en binnen jouw netwerk te begrijpen.

6. Ongebruikte expertise

Sinds enkele jaren is er een aanzienlijke skills gap binnen cybersecurity. Volgens de (ISC) Cybersecurity Workforce Study was er in 2021 een skills gap van 2,7 miljoen cybersecurity professionals wereldwijd. Veel organisaties worstelen met het identificeren, werven en behouden van het talent dat nodig is om intern een uitgebreid beveiligingsteam te runnen.

Werken met een managed security provider neemt de last van het intern bemannen van een team weg. Het stelt een organisatie open voor het talent en de ervaring van honderden cyberexperts die kunnen adviseren en consulteren over de strategie en implementatie van jouw beveiligingsbehoeften.

7. Schaal en flexibiliteit

De implementatie van een oplossing voor threat detection voor een organisatie is lange tijd het domein geweest van de onderneming, of deze de operatie nu intern uitvoerde of uitbesteedde. De kosten van de software en de overheadkosten die nodig zijn om de oplossing te bouwen en te beheren, maakten het buiten het bereik van iedereen, behalve de grootste bedrijven.

Nu zijn er echter oplossingen die beveiliging op enterprise niveau bieden tegen een prijs die betaalbaar is voor middelgrote ondernemingen.

Voor veel snelgroeiende organisaties kan een oplossing zoals een beheerde dienst het meest zinvol zijn. De oplossing zal een reeks aan mogelijkheden bieden, kan snel worden geüpgraded om aan veranderende behoeften te voldoen en kan zich voortdurend ontwikkelen om beveiligingsrisico’s te beperken.

8. Compliance & rapportage

Veel bedrijfstakken worden steeds meer gereguleerd, en organisaties worden door brancheorganisaties verplicht aan bepaalde beveiligingsnormen te voldoen. De meeste organisaties die bepaalde accreditaties hebben, vereisen ook een bepaald niveau van cybersecurity bescherming om hun certificeringen te behouden.

Door met Ekco en onze Managed XDR oplossing te werken, kunnen wij je helpen bij het automatiseren van veel compliance rapportagetaken met vooraf samengestelde inhoud voor belangrijke regelgeving zoals:

- PCI

- AVG

- ISO27001

- NIST RMF 800-53

- BIO

- NEN

- ISAE

9. Cyberverzekering

Met de toename van het aantal incidenten dat bedrijven treft, is de cyberverzekering een steeds populairdere laag van financiële bescherming geworden voor bedrijven die zich zorgen maken over de kosten van een cyberinbreuk. Maar door de toename van het aantal aanvallen is ook het aantal claims bij cyberverzekeringen gestegen.

Als gevolg daarvan worden verzekeringsmaatschappijen steeds selectiever bij het aanbieden van een cyberverzekering. Een van de eisen waar verzekeringsmaatschappijen steeds vaker naar kijken, is de mogelijkheid om bedreigingen op te sporen.

Een Managed XDR oplossing van een betrouwbare leverancier biedt jou niet alleen die extra beschermingslaag, maar vergroot ook de kans dat jouw aanvraag voor een cyber verzekeringspolis door verzekeraars wordt goedgekeurd.

10. Implementatiesnelheid – 6 weken voor managed vs. 6 maanden voor DIY

Zelfs als je over de vaardigheden en het budget beschikt om een eigen beveiligingsoplossing op te zetten, kan de tijd tussen aanschaf en live threat detection 6 tot 18 maanden bedragen. Een beheerde oplossing die al is opgezet en snel door deskundigen kan worden geconfigureerd volgens de behoeften van jouw organisatie, betekent dat we binnen 4 tot 6 weken een levensvatbare oplossing operationeel kunnen hebben.

Voor meer informatie over Ekco’s Managed XDR en SIEM oplossing, kun je hier klikken.